ODC · Riesgos IA en SDLC · UDEC

ODC · Riesgos IA en SDLC · UDEC

ODC 2025

ODC 2025

Riesgos de la IA Generativa

en la Seguridad del SDLC

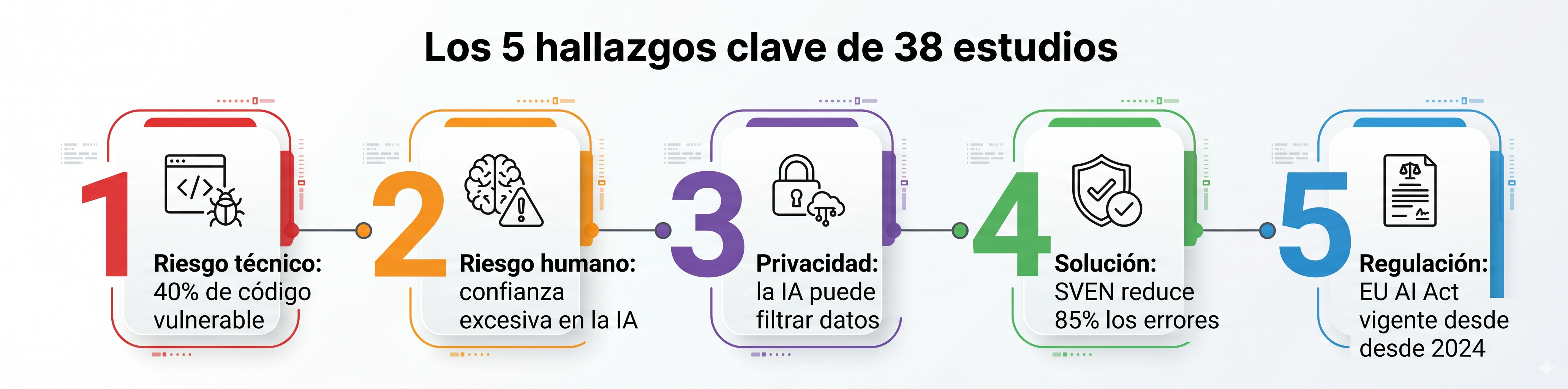

Exploración sistemática de los riesgos de seguridad que introducen los modelos de lenguaje grandes (LLM) en el ciclo de vida del desarrollo de software, fundamentada en 38 estudios científicos con metodología PRISMA 2020.

Universidad de Cundinamarca · Especialización Gerencia para la Transformación Digital · CC BY 4.0

con CWE activos

SVEN aplicada

"Al finalizar el ODC, el estudiante evaluará los riesgos de seguridad que introduce la IA generativa en el SDLC, a partir del análisis crítico de 38 estudios científicos con metodología PRISMA 2020, identificando vulnerabilidades CWE, herramientas de mitigación y marcos regulatorios aplicables, evidenciado por un resultado igual o superior al 80 % en la evaluación sumativa final."

Nota. Imagen generada con Gemini (Google, 2025).

M1 · 2025

M1 · 2025

Contexto: IA Generativa

Cómo funcionan los LLMs que generan código, por qué su adopción masiva en el 92% de los equipos de desarrollo plantea riesgos sistémicos, y qué demuestran los primeros estudios científicos al respecto.

Universidad de Cundinamarca · Módulo 1 de 9 · Especialización GTD · CC BY 4.0

semanalmente

vulnerabilidades

al asistente de IA

Vaswani et al., 2017

LLaMA · StarCoder

Nota. Imagen generada con Gemini (Google, 2025).

Codex (Chen et al., 2021): entrenado en 54 millones de repos GitHub. Hereda vulnerabilidades del corpus de entrenamiento.

Adopción masiva: 92% de developers lo usan semanalmente (Stack Overflow, 2023) — el riesgo individual se convierte en riesgo organizacional.

M2 · 2025

M2 · 2025

SDLC Seguro

Por qué la seguridad debe integrarse desde el primer día del proyecto — no al final — y cómo los controles automáticos en cada fase reducen el costo de corrección hasta 100 veces.

Universidad de Cundinamarca · Módulo 2 de 9 · Especialización GTD · CC BY 4.0

en desarrollo

análisis de riesgo

Costo (Seacord, 2013): 1× en desarrollo · 6× en pruebas · 30–100× en producción.

Con IA: el análisis SAST automático en cada commit es el control mínimo para código generado.

Nota. Imagen generada con Gemini (Google, 2025).

SCA (Composición de Software): Dependabot — verifica que las dependencias sugeridas por IA no tengan vulnerabilidades conocidas.

DAST (Análisis Dinámico): OWASP ZAP — prueba la app en ejecución en un ambiente seguro.

Secrets scanning: Gitleaks — detecta contraseñas escritas en el código (CWE-798) antes de hacer push.

M3 · 2025

M3 · 2025

Herramientas de IA para Código

Las cuatro herramientas de IA más usadas para programar: capacidades, perfil de riesgo y criterios de selección basados en evidencia científica — solo una detecta CWE de forma nativa.

Universidad de Cundinamarca · Módulo 3 de 9 · Especialización GTD · CC BY 4.0

perfil de riesgo

CWE nativo

- Autocompletado en tiempo real (IDE integrado)

- Entrenado en 54M repositorios GitHub

- 40% de código con CWE (Pearce, 2022)

- Sin análisis de seguridad nativo incluido

- Generación por chat, explicación y refactoring

- No especializado en código exclusivamente

- Mayor hallucination en APIs de seguridad

- Riesgo alto de Prompt Injection (LLM01)

- Análisis de seguridad en tiempo real

- Cita referencia CWE por detección directa

- Filtros de código con licencias restrictivas

- Menor tasa de vulnerabilidades reportada

- Modelo open-source, 15B parámetros

- Entrenado en "The Stack" — datos curados

- Audit trail completo y transparente

- Sin filtros de seguridad activos por defecto

| Herramienta | Seg. Nativa | Cita CWE | Prompt Injection | Audit Trail | Licencias |

|---|---|---|---|---|---|

| 🤖 GitHub Copilot | ✗ No | ✗ No | ⚠ Medio | ⚠ Parcial | ⚠ Riesgo |

| 💬 ChatGPT / GPT-4 | ✗ No | ✗ No | ✗ Alto | ✗ No | ✓ OK |

| 🔒 CodeWhisperer | ✓ Sí | ✓ Sí | ⚠ Medio | ✓ Sí | ✓ Filtro |

| ⭐ StarCoder | ✗ No | ✗ No | ⚠ Medio | ✓ Open | ✓ Open |

Desarrollo general: Copilot con plugin SonarQube obligatorio en IDE.

Investigación/academia: StarCoder — auditoría completa del entrenamiento.

En todos los casos: nunca deployar código IA sin pipeline de seguridad.

Nota. Imagen generada con Gemini (Google, 2025).

strcpy(), gets() y aritmética de punteros sin validación — el modelo los aprendió como patrones válidos.

Nota. Imagen generada con Gemini (Google, 2025).

Nota. Imagen generada con Gemini (Google, 2025).

Implicación práctica: si tu empresa compartió código en GitHub antes de usar Copilot, ese código podría aparecer en sugerencias a otros usuarios. Por esto el GDPR y el EU AI Act (Art. 10) exigen transparencia sobre los datos de entrenamiento.

EU AI Act Art. 10: transparencia sobre datos de entrenamiento y gestión de calidad del corpus.

OWASP LLM01: Prompt Injection como vulnerabilidad crítica #1 en sistemas con LLM.

Limitación clave: requiere acceso a los pesos internos del modelo. Solo aplica a modelos open-source (StarCoder, LLaMA) o propios. Para Copilot o GPT-4, el pipeline SAST sigue siendo el control principal disponible.

Nota. Imagen generada con Gemini (Google, 2025).

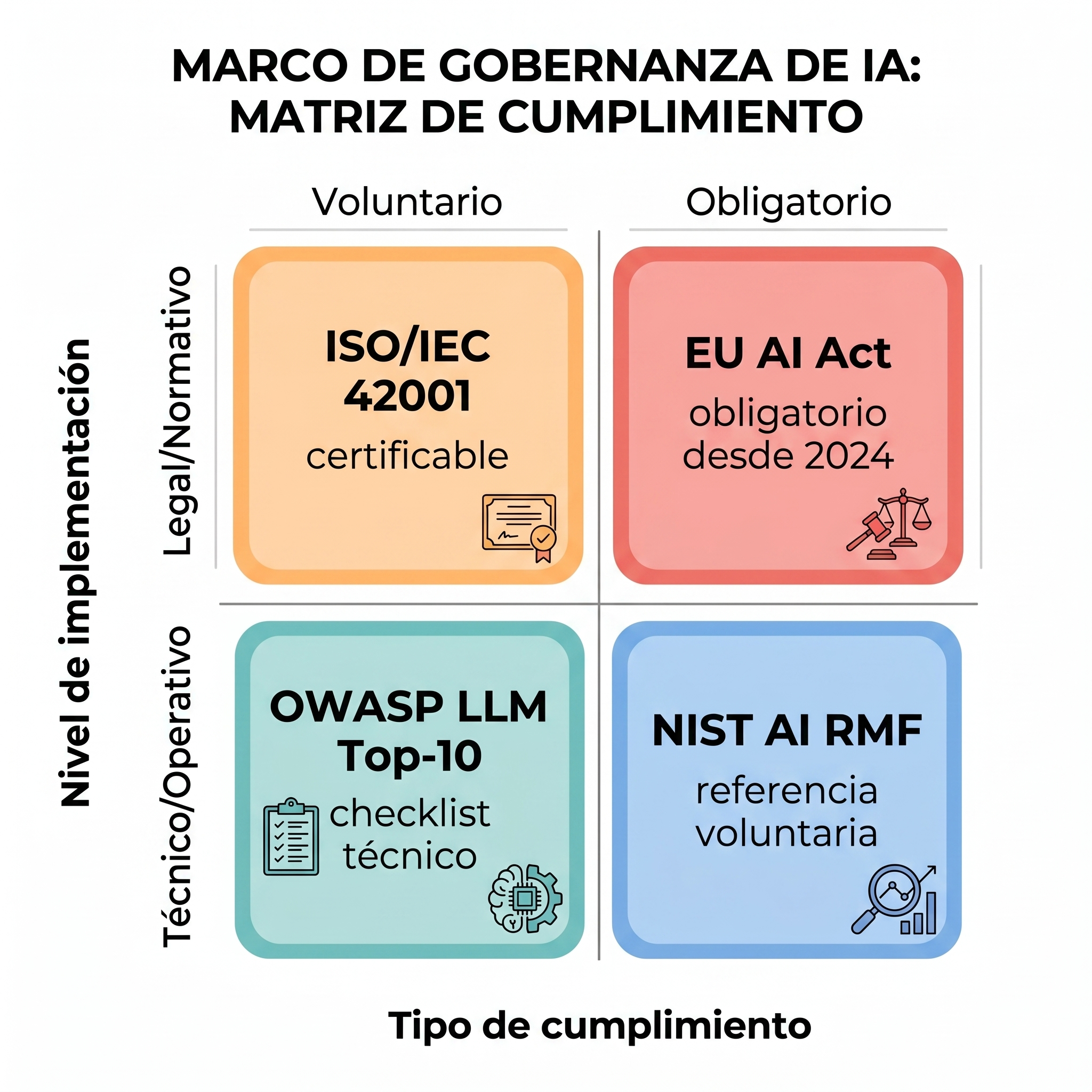

NIST AI RMF: integra las funciones de Gobernar y Gestionar en el proceso de aprobación de herramientas de IA en tu equipo.

OWASP LLM Top-10: úsalo como lista de verificación técnica en cada ciclo de desarrollo que incluya IA generativa.

LLM06 (Info Sensible) → conecta con M6: CodexLeaks y memorización de entrenamiento.

LLM09 (Sobredependencia) → conecta con M1: brecha de percepción de Perry (2023).

Nota. Imagen generada con Gemini (Google, 2025).

Pregunta abierta 2: ¿Cómo afecta esto a equipos latinoamericanos que programan en español? Casi toda la investigación es en inglés y en contextos de EE.UU. o Europa.

Pregunta abierta 3: ¿Cómo comparar herramientas de IA de forma estándar? Aún no existe un marco de evaluación homologado.

Evaluación Sumativa — ODC Riesgos IA en SDLC

10 preguntas · Cobertura: los 9 módulos · Criterio de aprobación: 80% (8/10 correctas)

Lee cada pregunta con atención. Recibirás retroalimentación inmediata con la explicación académica de cada respuesta.

Créditos del ODC

| Rol | Responsable | Herramienta / URL | Licencia |

|---|---|---|---|

| Autoría y contenido | Escobar Sarmiento, Brayan Esteban · Martínez Gaitán, Edgar Andrés | — | CC BY 4.0 |

| Diseño e infografías (Figs. 1–7) | Google — Gemini Nano Banana (versión Pro) | gemini.google.com | Uso educativo — Google ToS |

| Producción de videos avatar | Pippit AI | pippit.ai | Uso educativo — Pippit ToS |

| Voz y narración | Sintetizada en Pippit AI | pippit.ai | Uso educativo — Pippit ToS |

Institución: Universidad de Cundinamarca — Facultad de Ingeniería

Programa: Especialización en Gerencia para la Transformación Digital

Director: Jhondert Alberto Jaimes Rodríguez

Año: 2025 · Revisión metodológica: PRISMA 2020

¿Quieres repasar? Usa el menú ☰ para volver a cualquier módulo.

¿Citas académicas? Todas las referencias están disponibles en formato APA 7 arriba.